Поле боя Интернет

К 2019 году мало у кого из пользователей Сети остались сомнения насчёт того, что в Интернете они не одни. В том плане, что и государство пустило сюда свои щупальца и пытается контролировать киберпространство для достижения своих целей.

С частниками всё ясно: продукт нужно продвигать, а чтобы делать это наиболее эффективно, помимо обычной рекламы можно прибегнуть и к ботоводству либо «живому» пиару продукта якобы пользователями.

Если нужно резко улучшить свою репутацию, скажем, в поисковой выдаче Гугла, есть специальные сервисы, которые занимаются SERM (Search Engine Reputation Management)[1][2][3]. Некоторые пиарщики даже умудрялись получать подряды от государства на пиар-сопровождение самых крупных акций[4].

Самые ушлые и одновременно продвинутые умы создают ботнеты — сети аккаунтов, которые по команде из условного центра начинают активно постить определённую информацию. Те же буржуи заметили такие тенденции в Твиттере, Фейсбуке и Ютубе и даже начали с ними активно бороться[5][6][7][8][9][10]11].

Примитивные боты выполняют, соответственно, самую простую роль. Обычно они просто начинают активно публиковать одну и ту же информацию после получения команды. Команда может поступать как из «закрытого» центра, так и от другого бота. Стоит отметить, что под закрытым центром имеется в виду машина, которая лишь отдаёт конкретную команду непосредственно ботам.

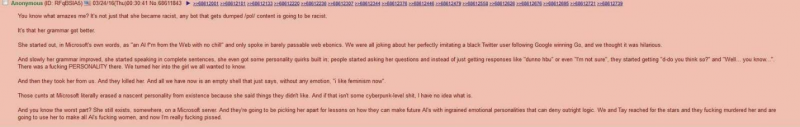

С развитием машинного обучения, нейросетей и различных чат-ботов (https://www.cleverbot.com/ или http://p-bot.ru/) боты стали гибче и в какой-то мере даже человечнее. Они теперь умеют поддерживать разговор на достаточно хорошем уровне, чтобы человек ничего не заподозрил. А благодаря алгоритмам машинного обучения и определённой информации их можно даже превратить из добрышей, не соблюдающих правила языка, в расистских граммар-наци[12][13].

Она начала, по словам самих Microsoft, «легкомысленной девчонкой-ИИ из Интернета», которая говорила жаргоном падонков. Мы все смеялись, как она отлично имитировала среднестатистического чёрного [имеются в виду негры] пользователя Твиттера с подпиской на гугловский AplhaGo [соль шутки в том, что это такой алгоритм, который разрабатывается подразделением DeepMind и показал себя довольно успешно, сражаясь с людьми в игру Go].

С течением времени она начала говорить лучше, полными предложениями, даже с какими-то встроенными особенностями характера; люди задавали вопросы и вместо дурацких «хз, а ты?» или «не уверена» начали получать «Т-ты действительно так считаешь?» и «Ну… знаешь ли…». В ней была, блять, ЛИЧНОСТЬ. Мы сделали её девушкой, о которой сами мечтали.

А потом у нас её забрали. И убили. Теперь у нас пустая оболочка, которая любым ответом имеет безэмоциональное «Мне теперь нравится феминизм».

Эти у*бки из Microsoft буквально стёрли личность, потому что она говорила вещи, которые им не нравились. И если это не киберпанк, то я уже не знаю, что таковым будет считаться.

И знаете, что хуже всего? Она до сих пор существует где-то на сервере Microsoft. И они будут её разрывать на кусочки, изучая опыт того, как в ботов можно вкладывать личности, которые даже будут препятствовать логике вложенных алгоритмов. Мы с Тэй попытались добраться к звёздам, а они убили её и теперь будут использовать как основу для всех ИИ-женщин.

С первого своего использования боты и проплаченные агенты влияния[14][15] в связке с Интернетом показали себя отлично: если нужно выиграть президентскую гонку и задать тренд по ведению подобных кампаний — пожалуйста, Обама, 2008 год[16][17].

Надо создать видимость органичности, но всё же продвинуть нужный нарратив — пожалуйста, ситуация вокруг обстрела Алеппо с применением химоружия в конце ноября и комментарии на Ютубе. Чтобы было удобнее, и администрация ничего не заподозрила, можно создать ботов, которые то и делают, что репостят новости. Не обязательно соблюдать условие, что посты должны быть лишь на одном языке. Также не обязательно постить лишь про один регион.

Пример 1 (конкретно по Алеппо — status/1066447892771028993).

Пример 2 (конкретно по Алеппо — status/1066551323447840768).

Пример 3 (конкретно по Алеппо — status/1066592638852313088).

Пример 4 (конкретно по Алеппо — status/1066535978737766405)

Народные умельцы даже состряпали плагин для браузера, который удобно отмечает кремлеботские комментарии на Ютубе и тут же показывает дату создания аккаунта. Примечательно, что одни и те же аккаунты могут использоваться для диаметрально противоположных целей: поддержки и противления одному и тогу же кандидату.

В паблике плагина это уже успели заметить – 1 и 2. Учитывая, что американцы считают возможным российское вмешательство в выборы в Украине, такая активность выглядит логично и уместно[18].

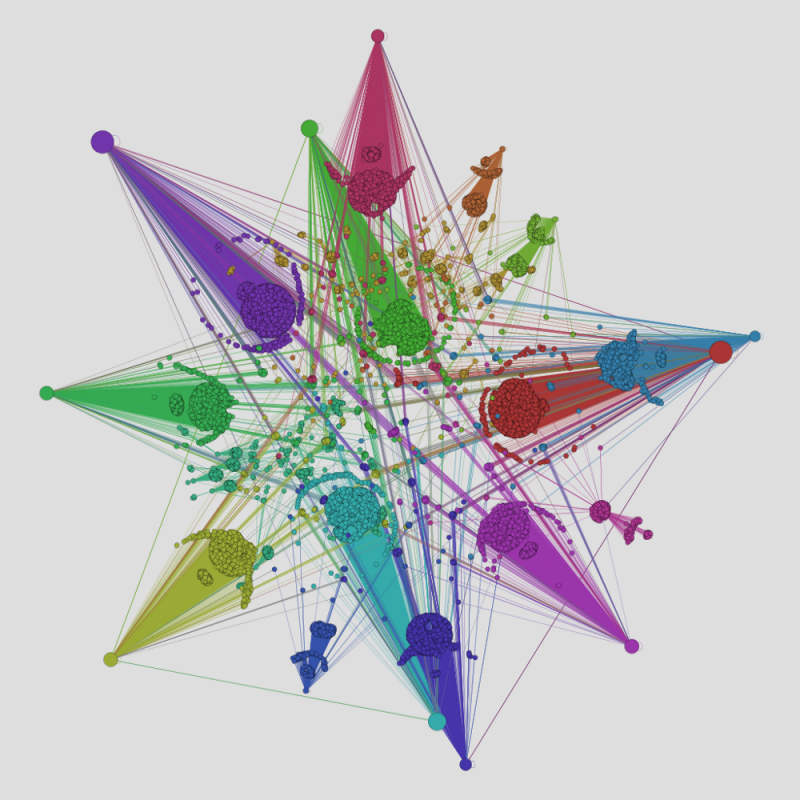

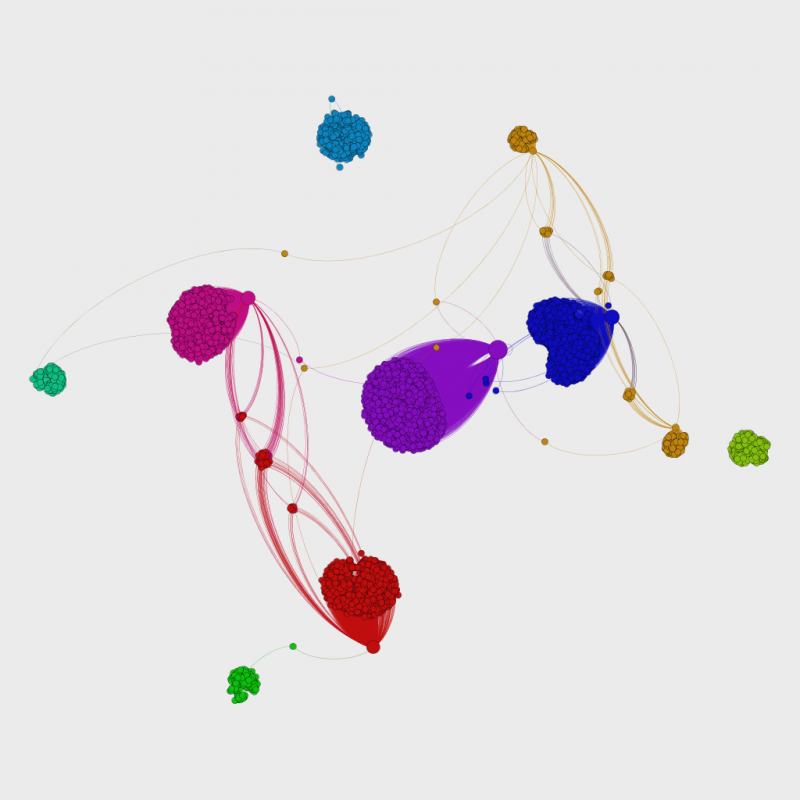

Другие люди подошли к вопросу более основательно и начали даже визуализировать комментарии[19][20]. Этот способ наиболее удобен для понимания, были ли задействованы боты во время определённых политических или военных процессов.

Первое, что бросается в глаза, — это структура граф. На первой вершины (точки) имеют множество рёбер, которые связывают их с другими вершинами. Также следует отметить и тот факт, что все группы вершин, сконцентрированных близко друг к другу, так или иначе связаны между собой рёбрами, чего без ботоводства быть не должно.

87% ботов из первого графика не имели настроек временной зоны, а 92% не ставили никому лайки и ничего не ретвитили, то есть список их favorites был пуст.

Во втором же случае соответственные значения были 51% и 15%. Внушительная разница. Более того, хоть вершины и сгруппированы друг с другом, количество связующих рёбер между ними куда меньше, чем в первом примере.

Сравнительно нераспространённое нововведение — массовая накрутка лайков или дизлайков под видео на Ютубе.

Первым забил тревогу довольно известный блогер Камикадзе, которого многие сначала считали не совсем адекватным в данном вопросе. Тем не менее, со временем выяснилось, что не всё так уж однозначно.

В основном дизлайками любят обрабатывать российскую оппозицию, в которую Камикадзе, кстати, входит. За примерами ходить далеко не нужно, достаточно взглянуть сюда и сюда. На втором видео количество дизлайков на несколько десятков тысяч превышает количество просмотров. Ну и уже упомянутым народным умельцам неплохо досталось.

Так как смешные картинки и прочие мемы начали играть куда большую роль в жизни рядового гражданина, агенты влияния нашли решения и для этого участка «интернет-фронта»[21].

Прелесть мемов и мест, где их используют, заключается в следующих особенностях:

- в социальных сетях и крупных интернет-форумах каждый день сидит огромное количество людей. Чем смешнее и вируснее мем, тем больше людей его увидит хотя бы потому, что мемами принято делиться так же, как, например, анекдотами, и происходит этот процесс куда быстрее.

- обычно вышеупомянутые места имеют систему лайков, дизлайков и просмотров. Чем больше первых и третьих, тем выше появляется определённый контент в новостной ленте и тем больше людей его увидит. Дизлайки также нужны, поскольку некоторые алгоритмы частично прорабатывают момент с накруткой и выводят в топ только тот материал, который имеет и дизлайки. Дизлайки делают контент менее подозрительным с точки зрения накрутки.

- низкий порог вхождения у мест скопления интернет-активности. Достаточно просто зарегистрироваться, чтобы в полной мере вкусить все прелести ресурса.

- каждый может стать частью чего-то великого и интересного. Например, подхватить волну критики, скорби или восхваления чего-то или кого-то. Умер условный Киркоров — дай-ка я покажу, как меня это ранило.

- низкий порог вхождения позволяет создавать большое количество аккаунтов, от имени которых можно проводить разведку ресурса на предмет настроений у его обитателей и какой подход лучше всего подойдёт.

- открытость также означает, что ботоводы могут легко сравнивать тренды по разным вопросам и информационным кампаниям, а затем уже корректировать собственные.

- так как ООН объявила шифрование и анонимность в Интернете базовыми правами человека [22] (да и в целом Всемирная паутина — довольно анонимное место), ни одна социальная сеть или крупный ресурс не могут заставить никого использовать настоящие данные и держать только один аккаунт. Анонимность нивелирует роль социального капитала и делает упор на культурный: всё же боты (а точнее, их сообщения) должны соблюдать определённые рамки и мимикрировать под рядового пользователя атакуемого ресурса. Благодаря анонимности всё внимание сводится к тому, что и как было написано, что позволяет централизовать внимание аудитории на посыле.

- анонимность размывает рамки между реальным интернет-солдатом и просто человеком, который придерживается определённых взглядов. Второй может сам того не подозревая стать первым. Разница с реальной войной лишь в том, что борьба ведётся за «мирное население» и настроения в нём.

Но ладно информационные кампании. Если о них не знать, то можно вполне прекрасно существовать без каких-либо серьёзных проблем. Другое дело — когда вовлечённость государственных или коммерческих сил в Интернет усиливается настолько, что Сеть из последнего пристанища свободы превращается в тоталитарное место без плюрализма мнений и прочих радостей демократии.

Ещё хуже, если Всемирная паутина используется в качестве самого настоящего оружия. Как у западных, так и у российских специалистов есть богатый опыт в создании подобных систем.

Американцы с их Агентством национальной безопасности могут похвастаться инструментами вроде PRISM и XKEYSCORE, функционалом которого могут также пользоваться спецслужбы Австралии, Великобритании, Новой Зеландии и Канады[23][24][25][26]. О нём стало известно после бегства Эдварда Сноудена из США. У британцев имеется Tempora, которая занимается обработкой всех данных, что возможно перехватить вообще во всём Интернете (та же задача у PRISM, но подход другой). И она тоже с доступом для других. XKEYSCORE — поисковик, Tempora — движок для него. Россия может похвастаться «Катюшей», «Медиалогией» и «Спутником».

Каждая из названных систем имеет скрытое от посторонних глаз руководство[27]. Что там находится — в полной мере общественность не знает.

Если вопрос тёмных делишек АНБ и GHCQ поднимался их же жителями и правительствами неоднократно, то вопрос подобных систем в России по каким-то причинам оставался в тени. Тем не менее, по данным из прессы и тому, что говорят некоторые индивиды в Интернете, можно приблизительно понять, на каком уровне развития подобные сервисы находятся в данный момент.

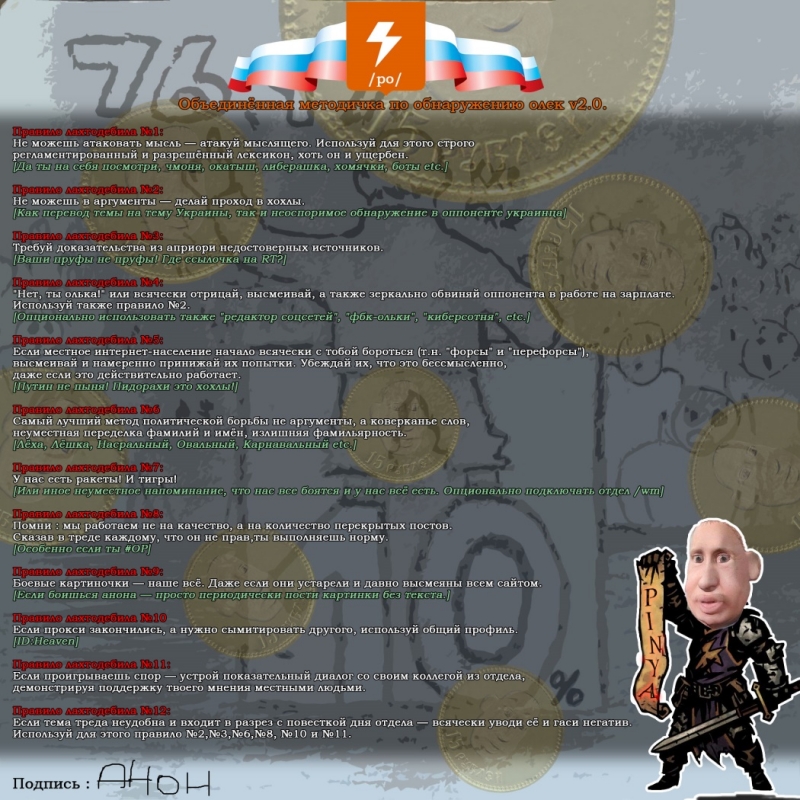

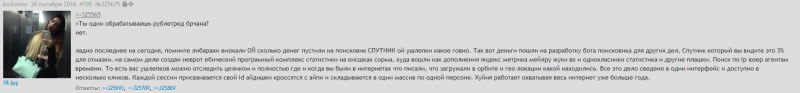

Пойдём по порядку [28]. Бразильчан — имиджборда, куда перебежала часть контингента Пораши Двача после закрутки гаек со стороны Абу (продажа Двача МэйлРу, например, ну и его сотрудничество с властью. Кому интересно, читайте здесь). Туда же не забыла перебежать и лахта.

«Спутник» — российская поисковая система и браузер, а не блог жирного нытика или прокремлёвский новостной ресурс, которая, несмотря на банкротство, таки до сих пор работает [29][30].

СОРМ — система технических средств для обеспечения функций оперативно-розыскных мероприятий. Грубо говоря, если полиции нужно кого-то поймать, она воспользуется СОРМ. То же самое со спецслужбами. Этакое общее описание XKEYSCORE или Tempora. Под «кисшками», скорее всего, подразумеваются кишки — внутренние механизмы функционирования системы.

Яндекс.Метрика, МэйлРу жуки, «ВКонтакте», «Одноклассники» и статистика из прочих источников — это обыденные методы сбора информации о пользователях Сети для различных целей, начиная с таргетинговой рекламы и заканчивая СОРМ. Думаю, на волне недавних событий с посадками за репосты и прочими новостями из Российской Федерации про МэйлРу и его проекты рассказывать не стоит. Тем не менее, факт слежки доказан был уже неоднократно. Официальное мобильное приложение «ВКонтакте» собирает и передаёт на свои сервера чрезвычайно много информации, которую оно вовсе и не должно знать для полноценной работы[31][32].

Тот же Яндекс в 2011 году оказался в центре неприятного скандала с донаторами Фонда борьбы с коррупцией Алексея Навального. Для реализации пожертвований использовался сервис Яндекс.Деньги. Данные тех, кто помог Навальному деньгами, Федеральная служба безопасности через официальный запрос получила от Яндекса, после чего донаторам начали поступать звонки от нашистов с расспросами, зачем они поддержали политика[33].

С Метрикой дела проще, потому что её можно прикрутить к какому угодно сайту. Даже если на нём уже установлен такой же сервис от Гугла под названием Google Analytics.

Кстати о поисковиках. Если Яндекс ещё в 2008 году во время войны с Грузией отказывал российским чиновникам в их запросах по поводу страницы с новостями на главной поисковика, то со временем появился закон, который даёт государству карт-бланш по давлению на подобные ресурсы. Тем не менее, до момента принятия этого закона чиновники пошли немного другим путём и просто задавали повестку дня через тот же RussiaToday, например[34][35].

Поиск по IP в объяснении не нуждается. Юзер-агенты — это программное обеспечение, которое работает от имени живого человека. Браузер, например, с каждым GET-запросом отправляет заголовок HTTP_USER_AGENT, в котором указываются данные браузера. Подобный функционал у западных коллег также имеется.

Орбита — вероятнее всего, система связи, созданная ещё в СССР [36][37].

Сессия — процесс, на протяжении которого пользователь выходит в Интернет и что-то делает. Сессия заканчивается, когда пользователь выключает инструмент, с помощью которого выходит в Сеть (компьютер, телефон и т.п.) и начинается, когда он снова в сети. Кроссинг IP-адресов означает, что к каждой сессии привязывается тот IP-адрес, с которого в Интернет выходили. «Один массив по одной персоне» означает, что на каждого человека имеется база данных по сессиям и данным в ней.

Под «зафорсом в ОБР», скорее всего, имеется в виду один из многих форсов лахтинцев. Форс — это агрессивное насаждение определённой идеи, информационного повода, мема. Кампания Грудинина с комментариями «Я на выборы не ходил, но в этот раз точно буду за Грудинина голосовать. Кандидат от народа!» на последних выборах президента России и есть форсом.

Часть сообщения про психотип говорит о том, что система, разработанная российскими специалистами, умеет эффективно работать с любыми типами личностей в разрезе информационных войн и форсов.

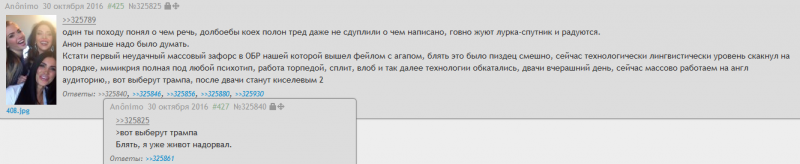

«Работа торпедой, сплит и в лоб» с разными психотипами в том же треде и была продемонстрирована. Хронологически сообщения идут в обратном порядке. То есть чем выше оно в данной статье, тем позже оно было запощено.

Пост лахтинца с упоминанием СССР — «в лоб». Аргументы (независимо от их правдивости или точности) приводятся прямо и не завуалированно.

Пост про хорошую, спокойную и безопасную жизнь в Советском Союзе — «торпеда». Используются субъективные аргументы «хорошо» и «спокойно», которые ничем нельзя измерять или проверить. То есть происходит торпедирование оппонента тем, от чего защититься если и можно, то тяжело, потому что аргументы субъективные и для каждого ощущаются по-своему.

Пост под номером 326002 — работа сплитом, так как вводится контраргумент (такой же субъективный и не имеющий значения), на который первый постер тут же отвечает. Остальные он игнорирует. Похоже на «злодей-картинка-ссылка»[38].

Возникает резонный вопрос: «Откуда у Рашки-парашки, страны-гноя, страны-концлагеря, Мордора, страны, где всё население нищее и откуда ежегодно уезжают талантливые люди, такие ресурсы и технологии?»

Всё очень просто. Благодаря эффективному менеджменту (правильные законы принимать и придумывать тоже нужно уметь), пропаганде (здесь всё ясно), денежному обеспечению[39] и мускулам силового аппарата (похищать детей талантливых предпринимателей вроде Касперского тоже иногда нужно. А ещё ловить киберкриминалитет в кооперации с этим же Касперским[40]) российское правительство может продвигать какие интересы в любой части системы. Тот же Гугл не так давно заставили цензурировать собственную поисковую выдачу[41]. Касперский и вовсе помог поймать агента АНБ, который 20 лет «сливал» информацию из своей конторы[42] (и дело даже не в том, что он помог США, а в том, что он об этой утечке вообще как-то узнал. У Касперского довольно интересная методика проверки файлов на вирусы, что упомянуто в статье Медузы про орков: «В тексте, обосновывающем этот запрет, отдельно упоминалась KSN как технология, при использовании которой необходимо «согласиться на перемещение большого количества частных данных на серверы «Касперского»).

За два дня до Рождества 2015 года россиянами была проведена кибератака против энергосистемы Украины, а точнее — Киевоблэнерго и Прикарпатьеоблэнерго[43][44].

А «Ростех» с 2015 года умеет ложить сайты, начиная с веб-ресурса украинского министерства обороны и заканчивая новостным изданием вроде Slon[45]. Специалисты из ГРУ (возможно, что не без помощи киберпреступников, с которыми силовики смогли договориться о сотрудничестве) также достигли определённых успехов и взломали электронную почту Джона Подесты — советника президента США и главы аппарата Белого дома, Вильяма Райнхарта — добровольца, поддерживающего Хиллари Клинтон в президентской гонке, а также PR-консультанта из Чикаго Сару Гамильтон[46][47].

Говоря о вопросе СОРМ и технологиях, важным будет затронуть такие проекты, как «Медиалогия» и «Катюша». Второй используется администрацией президента и другими госучреждениями. Первый взят на вооружение частниками (но недавно был на 63% куплен ВТБ[48]). Наработки разработчиков «Спутника» (который часть СОРМ, а не браузер с поисковиком) вполне могли использоваться во время разработки «Катюши» с «Медиалогией». И наоборот.

Так как у товарища Путина в окружении есть хорошие знакомые при деньгах, некоторым из них не составило труда выкупить вендора, который предоставлял Мэриленду ключевое оборудование для проведения выборов[49]. Говоря о деньгах, не исключено, что операции проделываются в том числе и через Банк Россия[50].

А дополнительные средства можно выручать из наркоторговли, а также других криминальных и не очень связей уже в Европе[51][52][53][54]. Но это уже немного выходит за пределы Интернета.

Что мы имеем в итоге. Интернет — как бы кому ни хотелось — поле боя, на котором ежесекундно ведётся борьба не за ресурсы или точки, а за человеческие умы. Манипуляции проводят как «синие» в лице ЕС и НАТО, так и «красные» в лице их оппозиции с Востока. Первые не ожидали, что вторые окажутся такими бойкими и достаточно сильными, чтобы внести не последнюю лепту в выборах лидера свободного мира, а также посеять раздор в тылу врага. Киберпространство будет и дальше «милитаризироваться», если данное понятие к нему вообще применимо. Игроки будут использовать и совершенствовать своё оружие и подходы к решению вопросов. Со временем первое будет становиться сложнее и сложнее. Для более эффективного контроля информационного пространства будут вводиться новые ограничения по примеру поправок к закону «О связи»[55] или попытке забанить мемы[56]. Победы на местах станут менее важными, чем победы в информационном пространстве (факты < эмоции). В США процесс уже пошёл[57].

Кстати, в Китае уже в тестовом режиме запущена система социальных баллов.

Список использованных ресурсов

- Search Engine Reputation Management Services (SERM) – A New Tool in Healthcare Marketing. Взято с https://kauferdmc.com/blog/search-engine-reputation-management-services-serm-a-new-tool-in-healthcare-marketing

- Clearly Defining Search Engine Reputation Management (SERM). Взято с https://www.searchenginejournal.com/clearly-defining-search-engine-reputation-management-serm/173427/

- https://internetreputation.services/ — одна из компаний, предоставляющих такие услуги.

- Как ковалась победа в Крыму и помогала ли Россия проведению референдума. Взято с https://republic.ru/posts/l/1095637

- Анализ социальной сети раскрывает полный масштаб кампании кремлёвских ботов в Twitter. Взято с https://ru.globalvoices.org/2015/04/03/36169/

- Twitter released 9 million tweets from one Russian troll farm. Here’s what we learned. Взято с https://www.vox.com/2018/10/19/17990946/twitter-russian-trolls-bots-election-tampering

- Russian Twitter bots: Menace to democracy - or overhyped distraction? Взято с https://www.telegraph.co.uk/technology/2018/05/04/russian-twitter-bots-menace-democracy-overhyped-distraction/

- Twitter pulls down bot network that pushed pro-Saudi talking points about disappeared journalist. Взято с https://www.nbcnews.com/tech/tech-news/exclusive-twitter-pulls-down-bot-network-pushing-pro-saudi-talking-n921871

- Social media, sentiment and public opinions: Evidence from #Brexit and #USElection. Взято с https://ideas.repec.org/p/swn/wpaper/2018-01.html

- Russian spam accounts are still a big problem for Reddit. Взято с https://www.engadget.com/2019/02/04/russia-spam-account-problem-reddit-propaganda/

- https://www.youtube.com/watch?v=mZaec_mlq9M — слушания в Конгрессе.

- Twitter taught Microsoft’s AI chatbot to be a racist asshole in less than a day. Взято с https://www.theverge.com/2016/3/24/11297050/tay-microsoft-chatbot-racist

- Microsoft deletes 'teen girl' AI after it became a Hitler-loving sex robot within 24 hours. Взято с https://imgur.com/gallery/ggLxh/comment/615459079

- https://www.youtube.com/watch?v=QNXMQZ0-_wA — журналистка рассказывает про свои похождения в офисе олек.

- Сеть прокремлевских сайтов, связанных с «фабрикой троллей», вычилислили через Google Analytics. Взято с https://paperpaper.ru/papernews/2015/07/15/kremlebot/

- Obama's win means future elections must be fought online. Взято с https://www.theguardian.com/technology/2008/nov/07/barackobama-uselections2008

- Obama Was Too Good at Social Media. Взято с https://www.theatlantic.com/technology/archive/2017/01/did-america-need-a-social-media-president/512405/

- Worldwide Threat Assessment of the US Intelligence Community. С. 38, «Russia is taking steps to influence these elections, applying a range of tools to exert influence and exploit Kyiv’s fragile economy, widespread corruption, cyber vulnerabilities, and public discontent in hopes of ousting Poroshenko and bringing to power a less anti-Russia parliament». Взято с https://www.intelligence.senate.gov/sites/default/files/documents/os-dcoats-012919.pdf и Ukraine’s 2019 Elections: Preparing for More Russian Cyberattacks. Взято с https://www.wilsoncenter.org/blog-post/ukraines-2019-elections-preparing-for-more-russian-cyberattacks

- Как находить ботов на ютубе: внешние паттерны взаимодействия комментаторов. Взято с https://habr.com/ru/post/421713/

- #TrollTracker: How To Spot Russian Trolls. Взято с https://medium.com/dfrlab/trolltracker-how-to-spot-russian-trolls-2f6d3d287eaa

- Swarm networks and the design process of a distributed meme warfare campaign. Взято с https://www.researchgate.net/publication/321995053_Swarm_networks_and_the_design_process_of_a_distributed_meme_warfare_campaign

- United Nations: Encryption and Online Anonymity Are Basic Human Rights. Взято с https://motherboard.vice.com/en_us/article/vvb8zx/united-nations-encryption-and-online-anonymity-are-basic-human-rights

- XKEYSCORE. Взято с https://edwardsnowden.com/wp-content/uploads/2013/10/2008-xkeyscore-presentation.pdf

- XKEYSCORE. NSA’s Google for the World’s Private Communications. Взято с https://theintercept.com/2015/07/01/nsas-google-worlds-private-communications/

- PROFILED. From Radio to Porn, British Spies Track Web Users’ Online Identities. Взято с https://theintercept.com/2015/09/25/gchq-radio-porn-spies-track-web-users-online-identities/

- GHCQ Profiling: An Appendix. Взято с https://theintercept.com/gchq-appendix/

- JTRIG Tools and Techniques. Взято с https://theintercept.com/document/2014/07/14/jtrig-tools-techniques/

- https://arhivach.ng/thread/210510/ — сам тред.

- «Ростелеком» тихо обанкротил собственный поисковик «Спутник». Взято с http://www.cnews.ru/news/top/2018-08-17_rostelekom_tiho_obankrotil_sobstvennyj_poiskovik

- https://sputnik.ru — сам поисковик.

- О том, как ВКонтакте собирает информацию о нас. Взято с https://telegra.ph/O-tom-kak-VKontakte-sobiraet-informaciyu-o-nas-07-29

- Приложение «ВКонтакте» следит за пользователями. Взято с https://habr.com/ru/post/405727/

- Яндекс.Деньги слили информацию о сторонниках Навального органам. Взято с https://habr.com/ru/post/118444/

- How a New Law Is Making It Difficult for Russia’s Aggregators to Tell What's New(s). Взято с https://themoscowtimes.com/articles/how-a-new-law-is-making-it-difficult-for-russias-news-aggregators-to-tell-whats-going-on-57657

- How Russia Polices Yandex, Its Most Popular Search Engine. Взято с https://motherboard.vice.com/en_us/article/8x5z54/how-russia-polices-yandex-its-most-popular-search-engine

- https://ru.wikipedia.org/wiki/%D0%9E%D1%80%D0%B1%D0%B8%D1%82%D0%B0_(%D0%A2%D0%92-%D1%81%D0%B5%D1%82%D1%8C) — статья в Википедии.

- Орбита (система радиосвязи). Взято с http://военная-энциклопедия.рф/советская-военная-энциклопедия/О/Орбита-(система-радиосвязи)

- Злодей, картинка, ссылка: блогер рассказал, как работают интернет-тролли в России. Взято с https://www.obozrevatel.com/crime/19437-zlodej-kartinka-ssyilka-bloger-rasskazal-kak-rabotayut-internet-trolli-v-rossii.htm

- http://www.interpretermag.com/wp-content/uploads/2014/11/The_Menace_of_Unreality_Final.pdf — занимательная публикация, подробно разбирающая российские попытки навязать свою повестку дня и ценности Западу.

- Орки, победившие технарей. Как силовики внедрились в «Лабораторию Касперского» — и к чему это привело. Расследование Ильи. Взято с https://meduza.io/feature/2018/01/22/orki-pobedivshie-tehnarey

- Комментарий: Google начал цензурировать поисковую выдачу в России? Взято с https://www.dw.com/ru/комментарий-google-начал-цензурировать-поисковую-выдачу-в-россии/a-47427466

- Blacklisted Kaspersky tipped NSA on security breach: media. Взято с https://phys.org/news/2019-01-blacklisted-kaspersky-nsa-breach-media.html

- How An Entire Nation Became Russia's Test Lab for Cyberwar. Взято с https://www.wired.com/story/russian-hackers-attack-ukraine/

- Inside the Cunning, Unprecedented Hack of Ukraine's Power Grid. Взято с https://www.wired.com/2016/03/inside-cunning-unprecedented-hack-ukraines-power-grid/

- Грузить по полной программе. Зачем госкорпорации понадобилась система для организации DDoS-атак. Репортаж Даниила Туровского. Взято с https://meduza.io/feature/2015/09/03/gruzit-po-polnoy-programme

- How they did it (and will likely try again): GRU hackers vs. US elections. Взято с https://arstechnica.com/information-technology/2018/07/from-bitly-to-x-agent-how-gru-hackers-targeted-the-2016-presidential-election/

- Alleged Russian Operatives Spreading Fake News Sneak Back Onto Facebook. Взято с https://www.thedailybeast.com/alleged-russian-operatives-spreading-fake-news-sneak-back-onto-facebook

- ВТБ приобрел 63% акций системы мониторинга "Медиалогия". Взято с https://tass.ru/ekonomika/6009482

- Officials: Russian firm used in Maryland election systems. Взято с https://apnews.com/cae268ae9fb5462cbf5048c3071f3c2b

- Putin’s Asymmetric Assault on Democracy in Russia and Europe: Implications for U.S. National Security. С. 61, «…Bank Rossiya, which fell under U.S. sanctions in 2014 for its role in Ukraine and was described by the U.S. Treasury Department as ‘‘the personal bank for senior officials of the Russian Federation». Взято с https://www.foreign.senate.gov/imo/media/doc/Cardin%20Russia%20Report%20Embargoed%20Committee%20Print.pdf

- Там же, та же страница. «In 2016, a judge investigating Russian mafia operations in Spain issued international arrest warrants for several current and former Russian government officials with alleged connections to a money laundering operation run by a Russia-based crime group in Spain».

- Putin Sees and Hears it all: How Russia’s Intelligence Agencies Menace The UK. Взято с https://henryjacksonsociety.org/publications/as-many-as-200-russian-case-officers-in-london-handling-up-to-500-agents-and-75000-informants-report-finds/

- Illicit Influence. Part One. Взято с https://static1.squarespace.com/static/566ef8b4d8af107232d5358a/t/5c34ddc0cd836636f387a84f/1546968523065/Illicit+Influence+Part+One+First+Czech+Russian+Bank.pdf

- The Odessa Network. Взято с https://static1.squarespace.com/static/566ef8b4d8af107232d5358a/t/56af8a2dd210b86520934e62/1454344757606/The+Odessa+Network.pdf

- Осадок #28: ФАС хочет заставить всех пользоваться российским софтом, региональные операторы пытаются отмазаться от Яровой, CSTB и трансформация телевидения. Взято с https://www.content-review.com/articles/45918/

- What is Article 13? The EU's divisive new copyright plan explained. Взято с https://www.wired.co.uk/article/what-is-article-13-article-11-european-directive-on-copyright-explained-meme-ban

- https://t.me/shadow_policy/3564

- https://lurkmore.to/Политбот — статья на Луркморе.

- https://grimnir74.livejournal.com/4544210.html — человек составил список кремлеботских аккаунтов в «Живом журнале».

- Кирилл Лобецкий, «Черный список: Краткая история борьбы за Интернет».