КиберПиМ (v2.0) is back in town

От редакции

Дорогие читатели! Мы возрождаем актуальный и многогранный #КиберПиМv2.0. Устраивайтесь поудобнее и присоединяйтесь к нашим рядам кибер-джедаев, или ещё кого-то там. Начнём с предисловия, потому что соскучились по общению. Вообще, немудрено: за время отсутствия рубрики на сайте можно и бороду отрастить, чем мы частично и занимались.

От формата дайджеста в каком-то смысле мы отказались. Поймите правильно: новости мельчают. Даже раньше на пару-тройку годных вирусов находился вагон мелочёвки, которую приходилось тащить. А теперь, с появлением разных тиктоков и неконтролируемым размножением сайтов с корявыми базами данных — и подавно.

Потому венесуэльский сервис по доставке туалетной бумаги пусть сам горюет. А вам достанутся те новости, которые реально могут повлиять на события в наших краях. Или по всей планете, но без разбора.

К счастью, вынужденная пауза позволила поправить главный недостаток рубрики в прежнем виде. Хотя бы здесь знания редакции были лишь поверхностными. Да, мы могли подсказать читателям некоторые подробности, но не глубже быстрого анализа по теме. За это, кстати, от вас в комментариях прилетало. И по заслуге.

Зато теперь нас подстрахует новый автор — A.R. Он у нас назначен редакционным гуру в сфере кибербезопасности, а потому уже загружен работой по самые уши. Передаём ему микрофон.

Новый автор вещает

На дворе 2021 год — и ни для никого уже не секрет, что вокруг нас постоянно циркулирует информация. Последние скептики, наверное, в прошлом году вымерли.

Но несмотря на то, что термин «информация» содержит в себе достаточно абстрактное явление, человек всё равно пытался поместить его в измеримые стандарты. В зависимости от сферы применения информация имеет разные минимальные единицы измерения. Например, в контексте мер объёмов используемой памяти минимальной измеримой единицей является бит.

В случае разбора модели OSI, в зависимости от уровня, меняется вся картинка. Минимальной функциональной единицей может быть либо бит (физический уровень), либо кадр (канальный уровень). Или, например, пакет (это уже сетевой уровень). И даже блок (транспортный уровень). Либо же просто «данные»: уровень представления, а также прикладной и сеансовый уровни.

В сфере же коммуникационно-информационной психологии, если не вникать в подробности, свои законы. Ежели рассмотреть их поверхностно, информацию делят на кейсы. Каждый кейс содержит в себе информацию, которая несёт основную и вспомогательные смысловые нагрузки, а также своеобразный срез реакции.

Собственно, потому я сейчас пишу этот текст, а вы его читаете. Кейсов многовато будет, за всеми не поспеешь. Рук бы хватило.

Информации действительно в избытке. В общем и целом, она окружает нас повсюду. Чтобы не занудствовать, определимся с тем, что видов её множество — на сколько хватит фантазии для составления разнообразных классификаций. Но необходима она нам лишь для одной задачи. Принятия решений.

Будь то решения биологические — вроде включения стрессового режима организма. Социальные, управленческие, да и любые другие, которые может принять человек. Функционирование киберсистем, которые регулируют себя по написанным алгоритмам, есть ничто другое, как прописанные наборы реакций. Каждый — под свой вариант входящих данных.

Теперь хочу проехаться по незамысловатым буковкам «кибер». Это слово стало безумно популярным и давно используется по-разному. Как полноценная лексическая единица, как приставка, окрашивающая слово таинственным значением принадлежности к миру IT.

Сейчас наиболее крепкой оказывается лишь одна ассоциация с кибером — перед вами какая-то система, желательно технологическая. Но баян же. Если рассмотреть всё без поверхностных знаний, само слово окажется походящим от греческого κῠβερνητική. Буквально — «искусство управления».

И хоть саму кибернетику многие считают псевдонаукой, приставке кибер- мы обязаны ей. А «лженаука» до сих пор мощнее некоторых гомеопатов по жизни.

Итак, сегодня кибер — это в первую очередь техническая система, информация, циркулирующая в ней, методика её управления, поддержания, улучшения и защиты.

Тем не менее, редакция придерживается мнения, что не только система с технической составляющей может быть кибер. Это связанно как раз с этимологией слова. Согласно которой, любую систему, которая может быть управляемой, можно отнести к разряду кибер. Следовательно, загадочная саморегулятивная биологическая система под названием «человек» тоже имеет право быть частью кибер.

Эта концепция неразрывно сопрягает киберсферу и информационную как не просто схожие, а взаимозависящие. Так, например, любое вмешательство в функционирование киберсистемы может повлечь за собой коррекцию психологического восприятия ситуации человеком (это кроме экономических и разнообразных других последствий, которые зависят от конкретной систем и сферы её функционирования). Также стоить помнить, самой распространённой причиной успешных кибератак на системы с высоким уровнем технической защиты являлись и являются инсайдеры.

В связи с этим будем раскрывать тему в двух сферах: технической и информационно-психологической.

Начнём цикл статей с обзора новых подходов к обеспечению безопасности, которые нам пообещали в будущем Android 12.

Примечание редакции. Мы же видим, что половина читателей с телефонов сидят на сайте. Полагаем, вам будет полезно узнать список новинок.

Ужесточение правил расшаривания cookie в WebView

По аналогии с… Ладно, вслед за Chromium, в WebView пошли на небольшое обновление. Были внедрены более строгие правила для работы с cookie (атрибутом SameSite).

Если используется SameSite == None, cookie обязаны иметь атрибут Secure и пересылаться по HTTPS. В свою очередь, ссылки между HTTP- и HTTPS-версиями сайта теперь относятся к категории cross-site-реквестов.

Ограничение доступа к MAC-адресу

Ещё Android 11 произвёл небольшую революцию. Он оставил доступ к MAC-адресу устройства только приложениям targetSdkVersion 30. Но Android 12 пошёл ещё дальше — и теперь ограничение распространяется на все приложения.

Не экспортируемые компоненты по умолчанию

Для приложений, собранных для Android 12 (targetSdkVersion 31), все компоненты теперь автоматически помечаются как android:exported=false. Поведение можно изменить, задав значение true этому атрибуту. Он обязателен для всех интент‑фильтров приложения, иначе оно просто не установится на Android 12.

Безопасность PendingIntent

Схожая ситуация и с флагом PendingIntent. Его теперь необходимо указывать как изменяемый или неизменяемый (PendingIntent.FLAG_MUTABLE PendingIntent.FLAG_IMMUTABLE). Этот флаг используется, чтобы позволить системе или сторонним приложениям передать интент от имени другого приложения.

Борьба с оверлеями

Android 12 запрещает нажимать элементы интерфейса сквозь непрозрачные оверлеи (окна, показываемые поверх всех приложений) за несколькими исключениями: окна ассистентов, помощников для людей с ограниченными возможностями и экранных клавиатур.

Запрет на запуск foreground-сервисов в фоне

Приложения, собранные с targetSdkVersion 31, не смогут запускать foreground-сервисы в фоне.

Запрет на закрытие системных диалогов

Интент ACTION_CLOSE_SYSTEM_DIALOGS объявлен устаревшим и больше не работает.

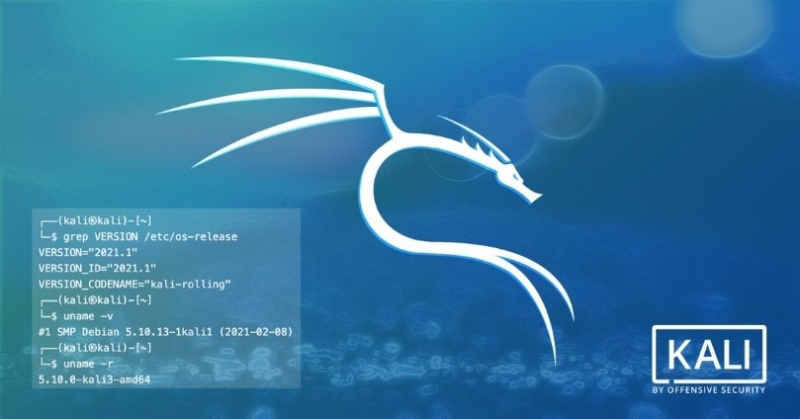

Kali Linux 2021.1

А пока Android стремится стать более защищённым, состоялся релиз

новой версии дистрибутива Kali Linux 2021.1, где, кроме ряда обновлений графических сред, новых утилит и инструментария, пользователю предоставили поддержку режима Command-Not-Found — инструментарий, который в случае опечатки в названии команды или отсутствия в вашем репозитории необходимого пакета поможет найти/установить его.

А ещё появились такие утилиты:

- Airgeddon — аудит беспроводных сетей;

- AltDNS — генератор перестановок, изменений и мутаций субдоменов, а также их резолвер;

- Arjun — пакет обнаружения параметров HTTP;

- Chisel — быстрый TCP / UDP-туннель через HTTP;

- DNSGen — генератор комбинации доменных имён из предоставленных входных данных;

- DumpsterDiver — поиск секретов в файлах различных типов;

- GetAllUrls — получение известных URL-адресов из Open Threat Exchange AlienVault , Wayback Machine и Common Crawl;

- GitLeaks — поиск в истории репозитория Git секретов и ключей;

- HTTProbe — проверка работоспособности серверов HTTP и HTTPS;

- MassDNS — высокопроизводительный преобразователь «заглушек» DNS для массового поиска и разведки;

- PSKracker — набор инструментов WPA / WPS для генерации ключей / пинов по умолчанию;

- WordlistRaider — подготовка существующих списков слов/словарей.

На этом мы прервёмся и пойдём готовить материал для следующей статьи. Уже ищем всякие интересности. А пока что всех небезразличных кибер-ниндзя приглашаем задавать интересующие вопросы.

Хочется что-то узнать? Пишите прямо на адрес редакции: [email protected], — и помечайте письмо тегом #КиберВопрос. Ответы на интересные вопросы будут даны в следующих выпусках. Только по теме, пожалуйста, — патчить KDE под FreeBSD лучше попросить министра цифровой трансформации (подсказка — он не справился).

Если хотите, чтобы в новом выпуске ответы уже были — просьба присылать задания хотя бы до пятницы.